В ESET нашли источник вируса Petya, а эксперты заявили о невозможности восстановить данные после кибератаки

Специалисты ESET установили источник эпидемии трояна-шифратора Win32/Diskcoder.C Trojan (Petya.С). Хакеры скомпрометировали бухгалтерское программное обеспечение M.E.Doc, широко распространенное в украинских компаниях, включая финансовые организации. Некоторые корпоративные пользователи установили троянизированное обновление M.E.Doc, положив начало атаке, охватившей страны Европы, Азии и Америки, говорится в официальном сообщении компании.

По данным системы телеметрии ESET, большинство срабатываний антивирусных продуктов ESET NOD32 пришлось на Украину, Италию и Израиль.

Вредоносная программа является новой модификацией семейства Petya. Антивирусные продукты ESET обозначают ее как Win32/Diskcoder.C Trojan. Если Win32/Diskcoder.C Trojan успешно инфицирует главную загрузочную запись (MBR — Master Boot Record), он зашифрует весь жесткий диск. В противном случае, программа шифрует все файлы (как Mischa).

"Шифратор распространяется при помощи SMB-эксплойта EternalBlue, который ранее стал причиной массового характера эпидемии WannaCry. Дальнейшее распространение внутри локальной сети осуществляется через PsExec. Это сочетание обуславливает стремительное распространение вредоносной программы", — поясняют в ESET.

Для заражения корпоративной сети достаточно одного уязвимого компьютера, на котором не установлены обновления безопасности.

есмотря на то, что компания Microsoft достаточно давно выпустила обновления, закрывающие данные уязвимости, не все пользователи установили их и до сих пор подвержены заражению подобным вирусам, пишут «Известия». Поэтому это не последнее массовое заражение и такие атаки могут повториться в будущем, отметили в ESET Russia.

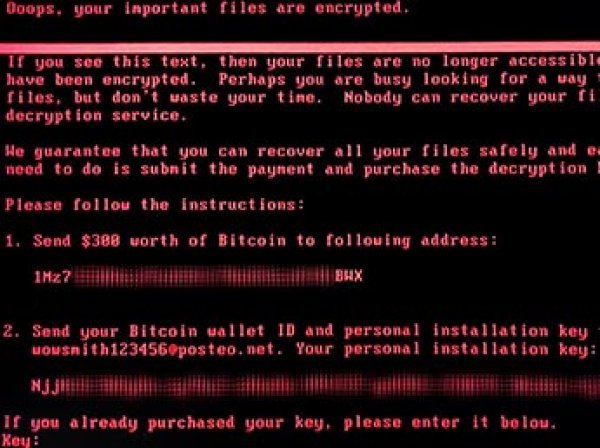

Жертвы последней крупной кибератаки, которая была проведена с помощью вируса-вымогателя Petya, не смогут вернуть свои файлы. Об этом говорится в записи на официальном сайте «Лаборатории Касперского».

Исследователи Лаборатории Касперского проанализировали ту часть кода зловреда, которая связана с шифрованием файлов, и выяснили что после того, как диск зашифрован, у создателей вируса уже нет возможности расшифровать его обратно.

Для расшифровки необходим уникальный идентификатор конкретной установки трояна. В ранее известных версиях схожих шифровальщиков Petya/Mischa/GoldenEye идентификатор установки содержал информацию, необходимую для расшифровки. В случае Expetr (aka NotPetya) этого идентификатора нет (‘installation key’, который показывает ExPetr — это ничего не значащий набор случайных символов). Это означает, что создатели зловреда не могут получать информацию, которая требуется для расшифровки файлов. Иными словами, жертвы вымогателя не имеют возможности вернуть свои данные. Так что и платить выкуп не стоит. Это не поможет вернуть файлы.